第24回:シリーズ『情報セキュリティ』(1/2)

本シリーズ「情報セキュリティ」では前回、工場に潜在するサイバーリスクについて解説しました。今回は、そのリスクを低減させる具体的な方法について検討します。

具体策①制御系システムの端末を保護する

工場に配備されている制御系システムは、あらかじめ計画された以外の停止は基本的に許されず、一定パフォーマンスでの連続稼働が強く求められます。前回触れたとおり、こうしたシステムには、PCなどで使われる一般的なウイルス対策ソフトが適用できない場合がよくあります。

その理由の一つは、一般的なウイルス対策ソフトウェアがパターンマッチングと呼ばれる手法をマルウェアの検知に使用しているからです。この手法の場合、マッチングに使うマルウェア情報を常に最新の状態に保つ必要があり、その更新はインターネットを通じて自動的に行われるのが通常です。

そのため、インターネット非接続の環境にあるような制御系システムでは、そもそもパターンマッチングの手法は使えません。

しかも、インターネットを通じたマルウェア情報の更新は、計画的に行われるものではなく、新たなマルウェアが発見されるたびに適時実行されます。

こうした処理は、制御系システムのように、決められた一定パフォーマンスでの安定稼働が求められる仕組みには不向きです。したがって、たとえインターネットへの接続が可能な制御系システムであったとしても、パターンマッチング系のウイルス対策ソフトを適用するのは難しいのです。

では、制御系システムを、マルウェアから保護するにはどうすればよいのでしょうか──。答えの一つは、パターンマッチングの手法を使わずにマルウェアを検知できるソフトウェアを使うことです。

たとえば、パナソニック ソリューションテクノロジーが提供している「CylancePROTECT(サイランスプロテクト)」は、パターンマッチングではなく、AI(人工知能)を活用した機械学習技術によって、マルウェアの実行を未然に防ぎます。

CylancePROTECTでは、10億以上の分析対象ファイル一つ一つから700万点の特徴を導き出し、実行形式ファイルの「静的解析」と「スコアリング」、そして「判定」を行います。これにより、すでにマルウェアであることが確認されている不正プログラム(=既知の脅威と呼ばれる)だけではなく、これまで存在が確認されていないような新種・亜種のマルウェア(=未知の脅威)の実行も防ぐことが可能です。

CylancePROTECTはパターンマッチングを使った製品のように頻繁な更新作業は必要ありません。また、「振る舞い検知」のような動的解析をしないため、「誤検知」「過検知」も少なく、CPU負荷も低いのが特長です。さらに、メモリー保護/スクリプト制御/アプリケーション制御の3つの機能でAIだけでは検出が難しい脅威にも対応しています(図1)。

具体策②万が一に備えてネットワーク監視を行う

今日のサイバー攻撃で厄介なのは、攻撃の手法が絶えず進化し、かつ変化していることです。攻撃に使われるマルウェアも、次から次へと新種・亜種が登場してきます。そのため、ファイアウォールやIDS(侵入検知システム)/IPS(侵入防止システム)などによって防御の壁を高く積み上げても、組織内ネットワークへの脅威の侵入を100%阻止するのは困難とされ、“脅威の侵入”を前提とした対策を打つことが重視されています。

工場の制御系システムのネットワーク(制御系ネットワーク)は従来、外部ネットワーク(情報系ネットワーク/インターネット)から物理的に切り離され、完全に閉じられた環境にありました。それゆえに、外部ネットワーク経由で脅威が侵入する心配はなかったと言えます。

それが昨今では、生産設備のIoT化/ネットワーク化の流れの中で、制御系ネットワークと外部ネットワークがつながれるケースも珍しくなくなっています。それに伴い、工場の制御系ネットワークも、オフィスの情報系ネットワークと同様に、“脅威侵入”を前提にした対策が必要とされます。

しかも、脅威の侵入経路はネットワークだけとは限りません。工場内に外部から持ち込まれた端末やUSBメモリーなどを媒介し、制御系ネットワークに脅威が侵入してしまうこともあれば、内部不正によってシステムのデータが外部に持ち出される恐れもあるのです。

万が一、このようなリスクが現実のものとなった場合、避けなければならないのは、内部に侵入した脅威や内部不正に気づけないでいることです。

脅威の存在に気づけない期間が長くなればなるほど、犯罪による傷口は広がっていきます。そして、外部からの指摘で初めて機密情報の漏えいに気づき、そのときには、すでに大量の機密情報が犯罪者の手にわたっているといった事態に陥りかねません。

加えて、制御系システムの端末が、外部のサイバー犯罪者に乗っ取られているのに、それに気づけないとすればどうでしょうか。そうなった場合、例えば、生産設備が不正に操作され、工場の操業が停止に追い込まれるようなダメージを被るリスクすらあります。

これら一連のリスクを低減させる一手が、ネットワーク全体を監視して、内部に潜伏している脅威を早期に検知し、可視化することです。

パナソニック ソリューションテクノロジーでは、そのためのソリューションとして「Darktrace(ダークトレース)」と呼ばれる製品を提供しています。

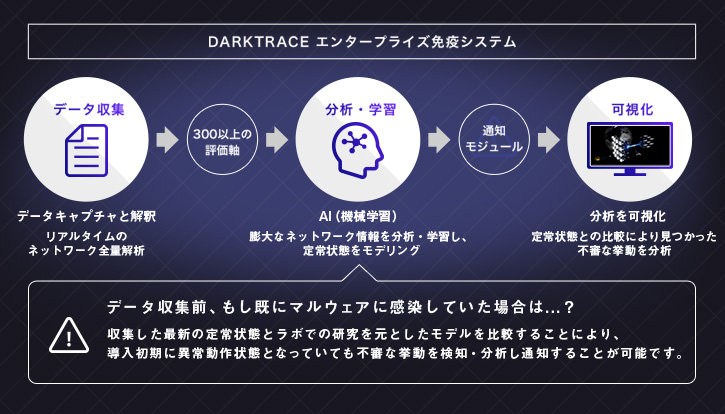

これは、AI(機械学習)を活用したネットワーク監視のソリューションです。工場内部のネットワークトラフィックを解析し、従来の技術では検知しにくい「不正な挙動」を、AI(機械学習)によって予兆のレベルから検知する仕組みです。マルウェアなどの「外部脅威」はもちろんのこと、社内不正などの「内部脅威」もリアルタイムに検知することが可能です。

繰り返すようですが、工場の制御系ネットワークは柔軟な変更がきかないことが多く、かつ、ネットワークのパフォーマンスを常に一定に保つことが必要とされます。

その観点から言って、Darktraceは、工場の制御系ネットワークを監視するのに適したソリューションと言えます。というのも、Darktraceは、既存のネットワークに変更を加えずに導入が行えるほか、その監視が運用中のネットワークに負荷をかけることもないからです。具体的には、監視対象ネットワークのコアスイッチのミラーポートに接続するだけで導入が完了します。そして、コアスイッチのミラーパケットを取得して、監視と解析を行うのです。

もう一つ、Darktraceには、セキュリティ担当者の負担を軽くする特長があります。それは、ユーザーインターフェイスの設計──つまりは、脅威の状況を見える化する仕組みが優れている点です。この可視化の機能により、セキュリティ担当者は、自分の欲しい情報を一つの画面で確認し、インシデント(アラート)の原因や被害範囲をすみやかに追跡することが可能になります(図3/図4)。

バックナンバー

商品に関するお問い合わせ

パナソニック ソリューションテクノロジー株式会社 お問い合わせ受付窓口

電話番号: 0570-087870 受付時間: 9時~12時、13時~17時30分(土・日・祝・当社指定休業日を除く)